| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

- 카카오프로젝트100

- 자바스크립트 element api

- 보안뉴스

- 자바스크립트 node

- 보안뉴스한줄요약

- ES6

- 자바스크립트 객체

- 깃허브

- javascript

- python

- Oracle SQL

- 파이썬

- numpy

- 보안뉴스 한줄요약

- 자바스크립트

- 카카오프로젝트 100

- oracle db

- 자바스크립트 prototype

- 랜섬웨어

- 자바스크립트 API

- 카카오프로젝트

- 자바스크립트 jQuery

- 자바스크립트 기본 문법

- 보안뉴스요약

- php

- 오라클

- oracle

- 다크웹

- GIT

- 보안뉴스 요약

- Today

- Total

FU11M00N

[OSINT] Shodan 이해 및 실습 본문

Shodan 검색엔진은 “보안취약점을 가진 시스템”을 찾아 내어, 보안을 강화하기 위한 수단으로 개발되었지만, “보안취약점을 가진 시스템”을 찾아 주는 기능을 가지고 있기 때문에, “어둠의 구글” , “해커들의 놀이터” 라는 별칭이 따라 붙고 있다.

Shodan 은 이론적으로 인터넷에 연결된 모든장치에 대해 정보를 수집한다. 만약 어떤 장치가 인터넷에 직접 연결되어 있다면, 해당장비에서 현재 외부에 공개된 정보들을 수집하기 위해 검색 질의를 합니다. 수집되는 정보들은 IOT 기기, CCTV, Web 등등 다양하다.

|

주요 옵션 |

설명 |

|

city |

검색 결과를 주어진 도시내로 한전하여 보여준다. ex) apache city: ”Busan” |

|

country |

검색 결과를 주어진 국가내로 한전하여 보여준다. ex) country :”United States” |

|

geo |

특정 위도/경도 정보를 참고 후, 근처에 있는 검색 결과를 보여준다. Ex) OS: apache42.4567 – 74.1238 |

|

hostname |

검색 결과에서 주어진 호스트 네임과 매칭 되는 결과를 보여준다 ex) hostname: BoanProject |

|

net |

특정 Class에 한정하여 검색 결과를 보여준다. ex) net:211.0.0.0/16 |

|

OS |

특정 OS에 대한 검색 결과를 보여준다 ex) OS: ”windows 2003” |

|

port |

특정 포트에 대한 검색 결과를 보여준다. ex) port:443 |

|

before/after |

특정 날짜 전/후에 대한 검색 결과를 보여준다. ex) apache before: DD/MM/YY, apache after: DD/MM/YY |

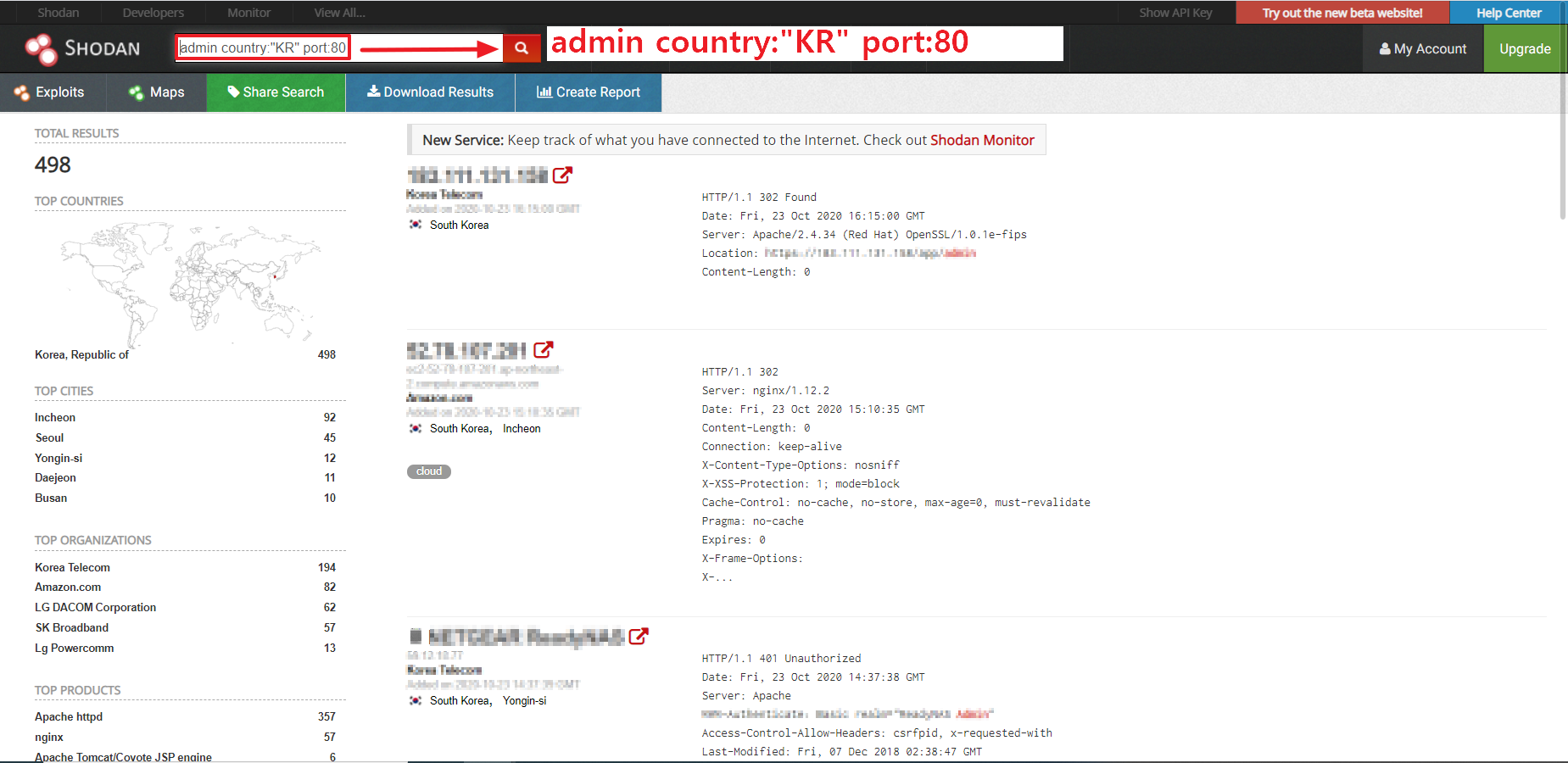

admin country: ”KR” port:80 명령어를 통해 대한민국의 admin 웹 사이트들이 노출된다.

'Penetration testing > Information collection' 카테고리의 다른 글

| [nmap,wireshark]Wire Shark를 이용한 Nmap Scan (1) | 2020.11.02 |

|---|---|

| [OSINT,Python] Shodan API를 활용한 KR admin 페이지 검색 (0) | 2020.11.01 |

| [Nmap]Nmap NSE의 이해 및 스크립트 실습 (0) | 2020.11.01 |

| [Nmap] Nmap 옵션 및 활용 (2) | 2020.11.01 |

| [OSINT] 정보수집단계의 필수 OSINT (0) | 2020.10.26 |